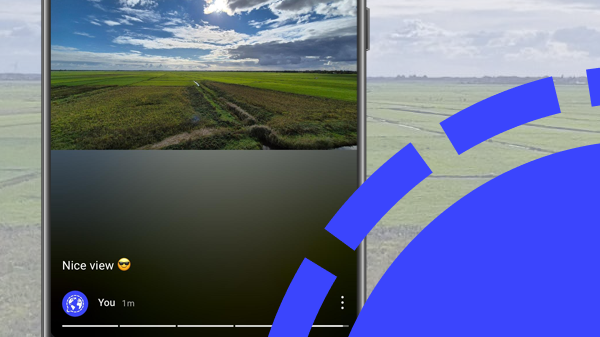

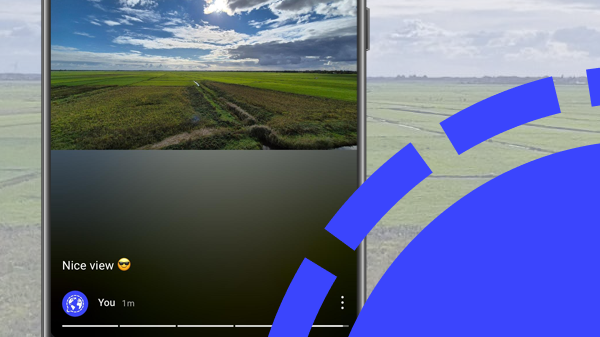

Verhalen in Signal kun je binnenkort zelf langer dan 24 uur terugkijken.

Hieronder vind je een overzicht van de officiële bronnen met informatie over het Signal Protocol voor ontwikkelaars en technisch geïnteresseerden.

Dit document beschrijft hoe je EdDSA-compatibele handtekeningen kunt maken en verifiëren met behulp van openbare sleutels en privésleutels die oorspronkelijk zijn gedefinieerd voor de X25519- en X448-elliptische kromme Diffie-Hellman-functies. Dit document beschrijft ook “VXEdDSA”, dat XEdDSA uitbreidt om er een verifieerbare willekeurige functie (VRF) van te maken.

Dit document beschrijft het sleutelovereenkomst-protocol “X3DH” (“Extended Triple Diffie-Hellman”). X3DH brengt een gedeelde geheime sleutel tot stand tussen twee partijen die elkaar wederzijds authenticeren op basis van publieke sleutels. X3DH biedt voorwaartse geheimhouding (forward secrecy) en cryptografische ontkenning (cryptographic deniability).

Dit document beschrijft het sleutelovereenkomst-protocol “PQXDH” (“Post-Quantum Extended Diffie-Hellman”). PQXDH brengt een gedeelde geheime sleutel tot stand tussen twee partijen die elkaar wederzijds authenticeren op basis van publieke sleutels. PQXDH biedt post-quantum voorwaartse geheimhouding (forward secrecy) en een vorm van cryptografische ontkenning (cryptographic deniability), maar vertrouwt nog steeds op de hardheid van het discrete log-probleem voor wederzijdse authenticatie in deze herziening van het protocol.

Dit document beschrijft het Double Ratchet-algoritme, dat door twee partijen wordt gebruikt om gecodeerde berichten uit te wisselen op basis van een gedeelde geheime sleutel. Voor elk Double Ratchet-bericht leiden de partijen nieuwe sleutels af, zodat eerdere sleutels niet kunnen worden berekend op basis van latere sleutels. De partijen sturen ook publieke Diffie-Hellman waarden mee met hun berichten. De resultaten van Diffie-Hellman-berekeningen worden in de afgeleide sleutels gemengd, zodat latere sleutels niet op basis van eerdere sleutels kunnen worden berekend. Dit biedt enige bescherming aan eerder of later versleutelde berichten als de sleutels van een partij worden gecompromitteerd.

Dit document beschrijft het Sesame-algoritme voor het beheren van berichtenversleutelingssessies in een asynchrone omgeving en met meerdere apparaten.

Dit document beschrijft het sleutelovereenkomst-protocol “X3DH” (“Extended Triple Diffie-Hellman”). X3DH brengt een gedeelde geheime sleutel tot stand tussen twee partijen die elkaar wederzijds authenticeren op basis van publieke sleutels. X3DH biedt voorwaartse geheimhouding (forward secrecy) en cryptografische ontkenning (cryptographic deniability).

Dit document beschrijft het Double Ratchet-algoritme, dat door twee partijen wordt gebruikt om gecodeerde berichten uit te wisselen op basis van een gedeelde geheime sleutel. Voor elk Double Ratchet-bericht leiden de partijen nieuwe sleutels af, zodat eerdere sleutels niet kunnen worden berekend op basis van latere sleutels. De partijen sturen ook publieke Diffie-Hellman waarden mee met hun berichten. De resultaten van Diffie-Hellman-berekeningen worden in de afgeleide sleutels gemengd, zodat latere sleutels niet op basis van eerdere sleutels kunnen worden berekend. Dit biedt enige bescherming aan eerder of later versleutelde berichten als de sleutels van een partij worden gecompromitteerd.

Laatste nieuws.

Verhalen in Signal kun je binnenkort zelf langer dan 24 uur terugkijken.

De inlichtingendiensten benadrukken dat het niet aan de techniek of beveiliging van de apps ligt.

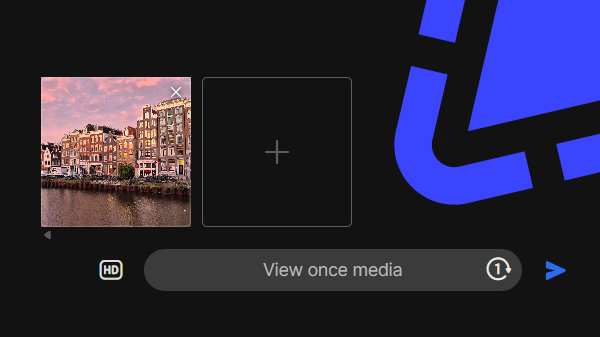

Ontvangen van media voor eenmalige weergave was al mogelijk.